La seguridad del pago contacless a prueba en los laboratorios

Compartir

Imagen: CCN-CERT

Ataques de retransmisión (relay attack)

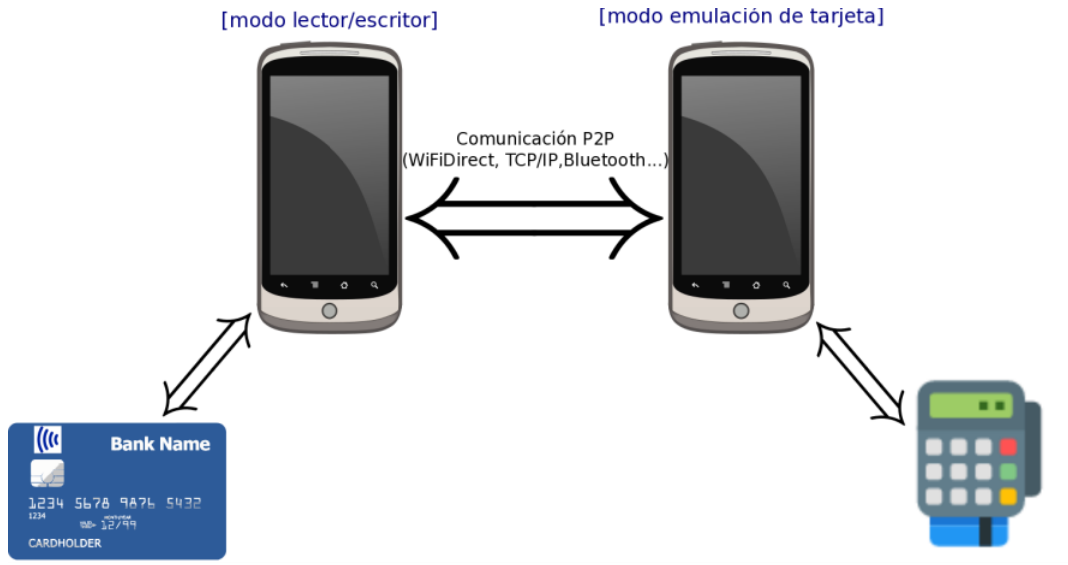

Este tipo de ataques tienen por objeto capturar los datos al vuelo cuando se está procesando el pago con el método contactless, y retransmitirlos a larga distancia a terminales maliciosos. Se basan en la idea man in the middle, es decir, un tercero (el ladronzuelo) captura la comunicación que se establece entre dos puntos de confianza (la tarjeta y el terminal TPV, o el TPV y los servidores del procesador de pagos), haciéndose pasar por el servidor cuando es el TPV quien le pregunta, o por el TPV cuando es el servidor el que lo hace.

En teoría, bastaría que unos de los ladrones utilizara un smartphone con un software relativamente fácil de obtener, para capturar los datos de la tarjeta, y los retransmitiera a un cómplice situado a kilómetros de distancia con otro smartphone en una mano y un TPV en la otra. O en su versión más estable, retransmitiera la señal por bluetooth a un cómplice situado a unos metros de distancia.

Como hemos dicho, en la práctica, conseguir que el smartphone se comporte como se espera con las barreras impuestas por la física de las señales NFC, y mantenga una comunicación ininterrumpida a larga distancia en un entorno urbano lleno de interferencias, no es fácil, ya que para poder capturar esa transacción es necesario que todo el proceso se realice en tiempo real y en menos de 5 segundos. No obstante, se podrían guardar los datos de la misma para reproducirla posteriormente pero, en ése caso, el banco las rechazaría por no cumplir con el protocolo EMV.

Ataques de escucha secreta (eavesdropping attack)

Este tipo de ataque se aprovecha de algunas vulnerabilidades muy conocidas de las tarjetas EMV: transmitir algunos datos sensibles en abierto y no verificar con qué dispositivo están hablando, por ejemplo, no saber si el que las llama es un TPV o un smartphone. Cualquiera lo puede comprobar instalando un lector de tarjetas EMV en su móvil.

Eso significa que cualquiera puede conocer los datos públicos de cualquier tarjeta bancaria con chip EMV: El PAN, el titular, la caducidad y el historial de transacciones, suficientes para que muchos comercios americanos procesen un pago.

La idea de este tipo de ataques consiste en ampliar el campo de cobertura de las ondas electromagnéticas emitidas por el chip NFC, que en la práctica puede extenderse hasta 30 o 40 cm. Sin embargo, para conseguirlo se requiere de un hardware y un software sofisticados pero, sobre todo, que el atacante se te acerque con un portátil y una antena de medio metro, pille el radio de cobertura de la tarjeta mientras se está pagando, y que ambos puntos, la tarjeta y el datáfono, estén quietos para que la comunicación no se interrumpa. Si bien esta escena es ridícula en la terraza de un bar, podría ser plausible en un pequeño comercio controlado por una organización delictiva. De todos modos, no se tiene noticia alguna de que se haya producido.